Cybersecurity

für Unternehmen

Mit einem ganzheitlichen Sicherheitskonzept die gesamte IT-Infrastruktur sichern

Endpoint Security

Endpoints wie Mobilgeräte und Tablets vor Cyber-Angriffen schützen. Bedrohungslage deutlich minimieren.

Network Security

Unternehmens-Netzwerk zentral verwalten und gesamten Datenverkehr absichern. Unbefugte Zugriffe vermeiden.

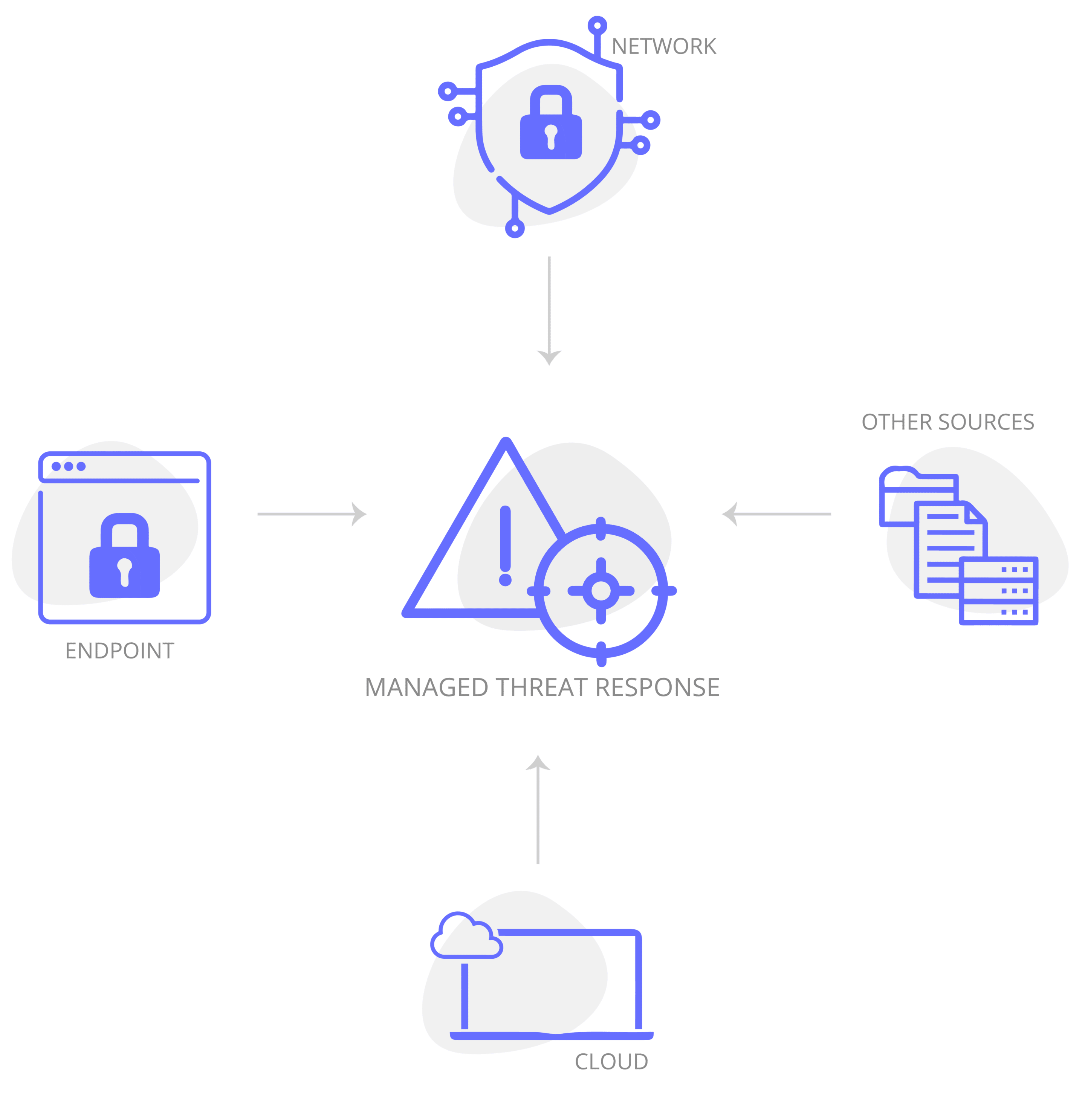

Managed Threat Detection & Response

Mit Hilfe von modernster Technologien in Echtzeit Bedrohungslagen erkennen, analysieren und bekämpfen.

Datenschutz & Datensicherheit

Durch das richtige IT-Sicherheitskonzept sorgen Sie für vollumfänglichen Schutz aller Unternehmensdaten

cybersecurity

Wir schützen das Wertvollste,

was Sie haben: Ihre Daten.

Firewall ist nicht gleich Firewall. Deswegen empfehlen wir unseren Kunden SOPHOS. Ob eine UTM oder Next-Generation Firewall die für Sie beste Sicherheitslösung ist, hängt von Ihren Geschäftsanforderungen und von den bei Ihnen bereits installierten Sicherheitsmechanismen ab. Wir beraten Sie individuell und entscheiden gemeinsam mit Ihnen, welches System den für Sie höchsten Benutzerkomfort, die maximale Performance und den besten Schutz bietet. Wir übernehmen die Bestell-Abwicklung und kümmern uns um die Integration einer neuen Cybersecurity-Lösung in Ihr IT-Netzwerk.

Endpoint Security

Mobilgeräte wie Laptops, Smartphones, Tablets & Co. sind die Hauptangriffsziele von Hackern und Schadsoftware für Unternehmen.

Diese sogenannten “Endpoints” stellen somit die größten Sicherheitslücken innerhalb eines Unternehmens dar. Neben technischen Schwachstellen kann vor allem die fehlende Schulung der Mitarbeiter im Umgang mit den Geräten zu einer potentiellen Bedrohungslage für die Cybersecurity Ihres Unternehmens führen.

Endpoint Security Management umfasst Bereiche wie:

✔ Firewall

✔ Echtzeit Antivirus / Anti-Malware

✔ Secure Gateway

✔AI Threat Detection

✔ Mobile Device Security

Sichern Sie alle Endgeräte in ihrem Unternehmen ab. Für optimalen und ganzheitlichen Schutz vor jeglicher Art von Malware, Cyberangriffen und anderen digitalen Bedrohungen.

Network Security

Das Netzwerk eines Unternehmens ist das Herzstück einer jeden IT-Infrastruktur. Ein erfolgreicher Cyber-Angriff auf ein Netzwerk kann für ein Unternehmen zur existenziellen Bedrohung werden. Daher ist es wichtig, als Unternehmen ein ganzheitliches System zu haben, welches das Unternehmens-Netzwerk und die in ihm befindlichen Daten und Prozesse rund um die Uhr schützen. Netzwerk und Endpoints hängen eng miteinander zusammen.

Folgende Komponenten sind Teil eines Netzwerk-Sicherheits-Systems:

✔ VPN

✔ Netzwerk Segmentation

✔ Zugriffskontrolle und -Vergabe

✔ Cloud-Sicherheit

✔ DLP (Data-Loss-Prevention)

✔ Incident Response

Schützen Sie Ihr Unternehmens-Netzwerk effektiv vor unbefugten Zugriffen und Malware.

Verhindern Sie DDos-Attacken durch intelligente Zugriffsvergaben mit individuell konfigurierten Firewalls, Secure Gateways, VPN und Co.

Managed Threat Response

Verschaffen Sie sich einen Überblick über den Datenverkehr in ihrer Cloud. Sichern Sie den Datenverkehr mithilfe von KI basierter Malware Erkennung und automatisierter Threat Response.

Eine MTR Lösung hilft ihnen bei Folgenden Bereichen:

✔ Automatisierte Endpoint-Erkennung

✔ Infizierte Endpoints vom Netzwerk isolieren

✔ Wifi-Restriktionen für nicht verifizierte Endpoints

✔ Identifizierung aller Apps, die von User genutzt werden

✔ Zentrales Backup-Management

✔ Cloud-Reporting

Starten Sie jetzt mit präzisen Analysen von Anomalien und auffälligen Dateien und Aktivitäten in Ihrem Netzwerk, um die Cybersecurity Ihres Unternehmens sicherzustellen. Schnelle und effektive Beseitigung von Attacken, ggf. BackUp Wiederherstellung und Schadensminimierung mit Managed Threat Detection and Response (MTR).

Datensicherheit und Datenschutz

Das zentrale Ziel von Unternehmen bei der Investition in Cybersecurity ist es, die Daten des Unternehmens zu schützen. Ein Datenleak oder eine Cyber-Attacke bringt neben finanziellen Schäden einen erheblichen Imageverlust mit sich. Zudem schwächt es das Vertrauen zu ihren Partnern und Kunden nachhaltig.

Denn neben ihren Daten, werden vermutlich auch Daten ihrer Kunden und Partner geklaut.

Die EU-DSGVO sieht eine Meldepflicht bei der Verletzung des Schutzes personenbezogener Daten vor. Das heißt konkret, dass innerhalb von 72 Stunden nach Bekanntwerden eines Datenleaks, dieser den Behörden gemeldet werden muss.

Mit Hilfe von jemix und SOPHOS schützen Sie nicht nur sensible Daten ihres Unternehmens, sondern auch die Daten ihrer Kunden.

✔ Datenleaks vermeiden

✔ Sicherheit und Integrität der Unternehmensdaten gewährleisten

✔ DSGVO-Konformität bewahren

Microsoft 365 Security

Schützen Sie Ihre Microsoft 365 Umgebung für maximale Sicherheit von Outlook, Teams und Co. Vollumfänglicher Schutz für die Cloud-Dienste von Microsoft mit den IT-Experten von jemix.

In nur 5 Schritten

zu einer Leistungsfähigen IT-Infrastruktur

Anfrage

Schicken Sie uns eine unverbindliche Anfrage oder vereinbaren Sie direkt einen Telefontermin mit einem unserer Mitarbeiter.

Strategie Beratung

Basierend auf unserem Gespräch schicken wir Ihnen ein detailliertes Angebot zu.

Angebot

Im Strategiegespräch können Sie uns all Ihre Wünsche und Erwartungen mitteilen, damit wir ein passendes IT-Konzept für Sie entwickeln können.

Projektstart

Sobald alle Details geklärt sind, starten wir mit der Umsetzung Ihrer neuen IT-Infrastruktur.

Laufende Beratung

Wir kümmern uns darum, dass Ihre IT dauerhaft reibungslos funktioniert. Für Fragen stellen Ihnen einen festen Ansprechpartner zur Seite.